TOR nie ochronił przed FBI

6 sierpnia 2013, 08:26Przed kilkoma dniami z internetu zniknęła olbrzymia liczba witryn, z którymi można było połączyć się tylko za pośrednictwem Tor. Witryny korzystały z usług Freedom Hosting. To serwis specjalizujący się w zapewnianiu połączeń ze stronami, które chcą pozostać ukryte przed nieuprawnionymi osobami

Microsoft otwiera .NET

13 listopada 2014, 12:45Microsoft ogłosił, że całkowicie otwiera .NET Framework. Serwerowe oprogramowanie zostanie udostępnione na zasadach open source. Koncern chce w ten sposób uczynić z .NET prawdziwe środowisko międzyplatformowe.

Microsoft ze stratą, Apple z zyskiem

22 lipca 2015, 09:06Microsoft poinformował o odnotowaniu pierwszej od trzech lat kwartalnej straty finansowej. W czwartym kwartale roku podatkowego 2015, który dla koncernu zakończył się 30 czerwca, firma odnotowała stratę w wysokości 3,2 miliarda dolarów

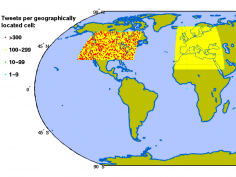

Na Twitterze znaleziono duży uśpiony botnet

24 stycznia 2017, 13:19Duży uśpiony botnet założony na Twitterze może zostać w każdej chwili obudzony i wykorzystany np. do rozsyłania spamu, zafałszowania trendów w serwisie czy do wpłynięcia na opinię publiczną. Jak informują Juan Echeverria Guzman i Shi Zhou z University College London, botnet Star Wars składa się obecnie z 350 000 fałszywych kont

Chrome dołączyła do elitarnego klubu przeglądarek z ponad 70-procentowym udziałem w rynku

8 lipca 2020, 11:35Przeglądarka Chrome dołączyła do elitarnego klubu browserów, które zdobyły ponad 70% rynku. Z danych firmy analitycznej Net Application wynika, że w czerwcu do Chrome'a należało 70,2% światowego rynku przeglądarek. Program od pół roku ciągle zwiększał swoje udziały rynkowe, zyskując od stycznia 3,6 punktu procentowego.

Wirus z McDonalda

16 października 2006, 20:59Japoński oddział firmy McDonald's rozdawał swoim klientom odtwarzacze MP3 zarażone złośliwym oprogramowaniem. Koncern w ramach promocji rozdał 10 000 tego typu urządzeń.

Ruszyła masowa produkcja 60-nanometrowych kości DRAM

4 marca 2007, 11:23Samsung Electronics rozpoczął masową produkcję pierwszych w historii 1-gigabitowych kości DDR2 wykonanych w technologii 60 nanometrów. Wdrożenie nowego procesu technologicznego oznacza 40% wzrost wydajności produkcji w porównaniu z technologią 80 nanometrów.

Człowieku, nie irytuj się!

20 sierpnia 2007, 07:17Większość komputerowych gier wideo działa na ludzi pobudzająco. Powstała jednak wersja jednej z najstarszych gier, Tetrisa, która zamiast zwiększać poziom adrenaliny, ma koić zszarpane nerwy.

Sun traci, Microsoft zyskuje

9 kwietnia 2009, 16:11Marc Tremblay, który przed zaledwie tygodniem opuścił firmę Sun Microsystems, zostanie zatrudniony w Microsofcie. Zmagający się z kłopotami Sun stracił jednego ze swoich najważniejszych inżynierów, a koncern z Redmond zyska świetnego specjalistę od mikroprocesorów.

Chiny wprowadzą białe listy?

22 grudnia 2009, 16:50Chińskie władze przyjęły nowe regulacje dotyczące Internetu. Znalazły się wśród nich zapisy, które mogą sugerować, że rządzący w Pekinie komuniści chcą wprowadzić do internetu ideę "białych list". To znacznie ograniczyłoby obywatelom Państwa Środka dostęp do Sieci.